Với giải Câu 9.7 trang 22 SBT Tin học lớp 10 Kết nối tri thức chi tiết trong Bài 9: An toàn thông tin trên mạng giúp học sinh dễ dàng xem và so sánh lời giải từ đó biết cách làm bài tập trong SBT Tin học 10. Mời các bạn đón xem:

Giải sách bài tập Tin học lớp 10 Bài 9: An toàn thông tin trên mạng

Câu 9.7 trang 22 SBT Tin học 10: Điều nào sau đây sai khi nói về trojan?

A. Trojan nhằm mục đích chiếm đoạt quyền và chiếm đoạt thông tin.

B. Trojan cần đến cơ chế lây lan khi muốn khống chế một số lượng lớn các máy tính.

C. Trojan là virus.

D. Rootkit là một loại hình trojan.

Trả lời:

Đáp án đúng là: C

Trojan không phải là virus, trojan có mục đích chiếm đoạt quyền hoặc thông tin, thường không tạo ra lây lan trong nội bộ máy tính.

Lý thuyết Phần mềm độc hại

- Phần mềm độc hại là phần mềm viết ra với ý đồ xấu, gây ra các tác động không mong muốn.

- Theo cơ chế lây nhiễm có hại loại phần mềm độc hại là virus và worm.

- Còn một loại phần mềm độc hại khác là Trojan chỉ nhằm chiếm đoạt thông tin hay chiếm quyền sử dụng máy tính.

a) Tìm hiểu về virus, Trojan, worm và cơ chế hoạt động

* Virus:

- Không là phần mềm hoàn chỉnh, mà chỉ là các đoạn mã độc, phải gắn với một phần mềm mới phát tác và lây lan được.

- Khi chạy một phần mềm đã nhiễm virus, các đoạn mã độc sẽ đưa vào bộ nhớ, chờ khi thi hành một phần mềm khác sẽ chèn vào để hoàn thành một chu kì lây lan.

* Worm, sâu máy tính:

- Là một phần mềm hoàn chỉnh

- Lợi dụng lỗ hổng bảo mật của hệ điều hành hoặc dẫn dụ, lừa người dùng chạy để cài đặt máy tính nạn nhân

* Trojan:

Là phần mềm nội gián. Tùy hành vi, Trojan có thể mang những tên khác nhau sau:

- Spyware: phần mềm gián điệp có mcụ đích ăn trộm thông tin để chuyển ra ngoài

- Keylogger: spyware ngầm ghi hoạt động của bàn phím và chuột để tìm hiểu người sử dụng máy làm gì

- Backdoor: tạo một tài khoản bí mật, truy cập ngầm vào máy tính

- Rootkit: chiếm quyền cao nhất của máy, có thể thực hiện mọi hoạt động kể cả xóa các dấu vết. Rootkit cũng có tài khoản truy cập ngầm

b) Tác hại của phần mềm độc hại

- Virus hay worm lây lan và gây ra các tác động không mong muốn, Trojan thực hiện các hoạt động nội gián.

- Có thể làm hỏng các phần mềm khác trong máy, xóa dữ liệu hay làm tê liệt hệ thống máy tính.

c) Phòng chống phần mềm độc hại

- Thận trọng khi chép các tệp chương trình hay dữ liệu vào máy từ ổ cứng rời, thẻ nhớ hoặc tải về từ mạng.

- Không mở liên kết trong email hay tin nhắn mà không biết rõ có an toàn hay không.

- Không để lộ mật khẩu các tài khoản của mình để tránh bị kẻ xấu chiếm quyền, mạo danh.

- Sử dụng các phần mềm phòng chống các phần mềm độc hại.

Thực hành: Dùng phần mềm phòng chống virus Windows Defender

Nhiệm vụ: Thiết lập các lựa chọn và quét virus với Windows Defender

Hướng dẫn

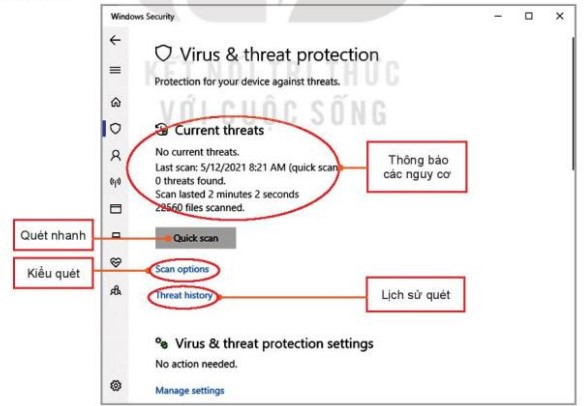

Bước 1: Từ nút Start và chọn Setting (có thể dùng cách nhanh hơn là gõ chữ “Defender” vào hộp tìm kiếm nằm ở thanh trạng thái), màn hình xuất hiện tượng tự như sau:

Bước 2: Thực hiện các thao tác như hướng dẫn ở Hình 1 sẽ xuất hiện cửa sổ như Hình 2.

Hình 2: Chức năng bảo vệ chống virus và các nguy cơ

Current Threats: Thống kê những nguy cơ tìm thấy trong thời gian gần nhất khi các tệp được quét, kiểm tra.

Quick scan: Nếu nhập vào nút này phần mềm sẽ quét tất cả các tệp chương trình ở các thư mục mà virus thường lây nhiễm.

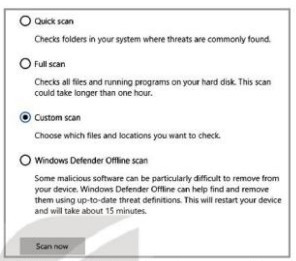

Bước 3: Quét virus, ta có thể nháy vào nút Quick Scan hoặc vào lựa chọn Scan Options để lựa kiểu quét và quét.

Trong Scan Options, ta có thể lựa chọn các kiểu quét:

- Quét nhanh.

- Quét hết.

- Quét theo yêu cầu.

- Quét ngoại tuyến.

Hình 3: Các lựa chọn trong scan options

Sau khi chọn một lựa chọn, nháy nút Scan now và đợi kết quả.

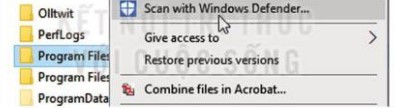

- Nếu muốn quét thư mục thì nháy nút phải chuột xuất hiện bảng tắt, chọn lệnh Scan with Microsoft Defender:

Hình 4: Truy cập nhanh lệnh quét thư mục

Xem thêm lời giải sách bài tập Tin học lớp 10 Kết nối tri thức hay, chi tiết khác:

Câu 9.3 trang 21 SBT Tin học 10: Em hãy mô tả biểu hiện và tác hại của "bệnh" nghiện mạng.

Câu 9.4 trang 21 SBT Tin học 10: Em hãy nêu những khả năng bị nhiễm phần mềm xấu.

Câu 9.5 trang 21 SBT Tin học 10: Điều nào sau đây sai khi nói về các đặc điểm của virus?

Câu 9.6 trang 22 SBT Tin học 10: Điều nào sau đây là không đúng khi nói về cơ chế phát tán của worm?

Câu 9.7 trang 22 SBT Tin học 10: Điều nào sau đây sai khi nói về trojan?

Xem thêm các bài giải SBT Tin học lớp 10 Kết nối tri thức hay, chi tiết khác:

Giải SBT Tin học 10 Bài 8: Mạng máy tính trong cuộc sống hiện đại

Giải SBT Tin học 10 Bài 9: An toàn trên không gian mạng

Giải SBT Tin học 10 Bài 10: Thực hành khai thác tài nguyên trên Internet

Giải SBT Tin học 10 Bài 11: Ứng xử trên môi trường số. Nghĩa vụ tôn trọng bản quyền